ϯ��ȫ���CPU�ں�©����ʲô?��Ϊ�Ƹ������

- +1 ������

������������ţ����ٲ���CPU�ں˸�Σ©���ı�������Ӱ��֮����֮�ѣ��ӵ��Ա��������������״Ρ����©��Ϊʲô��ô������

һ��©���ж���£�

���գ�������ذ�ȫ�о�����������CPU�ں˸�Σ©��Meltdown(�۶�)��Spectre(����)������������©���������߿��ƹ��ڴ����ʵİ�ȫ������ƣ���ȡ����ϵͳ�����������ĺ������ݣ����������Ϣй¶

������©�����൱����һ�����õĵػ��ϳ��������صİ�ȫ�����������κ�������������ĵ�ÿ�����䡢ÿ�����䣬���һ������õ�������ֵǮ�Ķ�����Ҫ�������������ػ�Ҫ������ƣ������ÿ��¥�㣬��Ҫ���Ϸ�����ʩ�����������ж����ȫ�����е��ֻ������������������豸���ر����Ƴ����£���ͬ���û����ܹ���ͬһ�������������Ƴ��̶��û�������Դ���룬��ֹ�û����ʲ������Լ�����Դ����Ϣ����������©����������������ͻ�����ָ��롣

©�������Σ��������أ�Ӱ�췶Χ��˹��һ������������������ȫ�������Ŀ����ý���Ϊʷ�����İ�ȫ©����

����©����ô�����ģ�

������©������������CPU����ִ�к�Ԥ��ִ�еĻ��ơ�����Ԥ��ִ�к�����ִ�У�Ŀ��������CPU�������ٶȡ���©���IJ�����Ԥ��ִ�����͡�

����ִ�У�����˼�壬����ָ���ִ����û��˳��ġ�ÿ��ָ��ִ��ʱ������Ǻܴ�ģ����Է�һ��������5���Ӹ㶨������1Сʱ��û���ꡣ����Է�Ҫ��˳������������Է�ʱ�䳤����һֱû������������˾͵ö��Ŷ��ӵȴ�������Ȼ�����ܣ�����CPU����������ִ�У����Ǵ���Լ��Ҹ�λ�ã��Լ��ԣ��������š�

Ԥ��ִ�У�Ҳ�����������Ǹ�����ƽ���IJ�����Ԥ�������Ҫ��ʲô��CPU�Ͱ�����ˡ�Ԥ������أ����������룬�϶���ָ��ȡ�������С�������ͳ����������ָ����Ȼȡ���ˣ��������»��档�����������ص㣬�����������ʲô���ݣ���Щ���ݺ������ʾͻ��졣��������ص㣬�����߿��ԡ�ƭ����������Ŀ�����ݣ������˺�������뻺���У�Ȼ�����һ���ⲿ���飬���ݶ�ȡ�ٶȵĿ������Ƶ������뻺�������ֵ��

����©���ļ���������Ҫ������������֪ʶ���Ƚϸ��ӣ�����Ȥ��ͬѧ���Ķ���ĩ�ĸ�¼��

������Ϊ�ư�ȫ�ṩ����ķ����ֶ�

��©�������ڵ�������ĵػ��ϣ����ػ������Ǻ����ѵģ��д���CPU���̵���ƺ��¡���ˣ�Ŀǰ��Ҫ�������������ػ��ϲ�Ľ�����������ƽ̨����ϵͳ���û����������ϵͳ��©����Ȼ�����������Ե�Ӱ�죬�����û���˵����ɲ��ع��ڻ̿֡�

���ȣ���Ϊ�ư�ȫһֱ����CPU�����ǻ�����ͨ���������Ϸ����ͳ��Ը������õĵײ������������ڳ������©����

��Σ�����ƽ̨��˵��������Ϊ�����ڵĸ��Ƴ��̣����������˵ײ�����ܹ��������¡���Ϊ�ư�ȫ����1��4�շ������棬����1��11��0ʱ��������ƽ̨��ȫ��������ʽΪ���û���֪������������������¶��û�ҵ����Ӱ�졣

�ٴΣ����û����ԣ�©��ԭ�������ô������ѹ�������Ҫ����ʵ���ƻ����������������Ƿdz����Ӻ����ѵġ����һ�Ϊ�ư�ȫ�Ƴ���©���������ɰ����û���©��������ɵ���в���м�⼰������

�������Ϊ�����ڵĸ����Ƴ��̣��ճ�����Ҫ�Ĺ���֮һ���������еؼ�����ϸ�������ƵĹ����������ƻ����İ�ȫ�ȶ�����Ϊ�ư�ȫ���䱸��ǿ���ר���Ŷӣ���ʱ��Ӧ���ܵİ�ȫ�¼����˴θ�Σ©���ı�������Ϊ�Ƹ���ǿ�˼��ͷ������ȣ���ȫר��7*24Сʱ�ְ�ֵ�ء���ֹĿǰ����δ���ֿ�����ʵ�����¹����ɹ��������������ʧ��©�����ô��롣

�ġ���Ϊ�ư�ȫ���û�ͬ�е���������

������©����Σ��֮����֮�ѣ�ǰ��δ�С�����Ԥ����δ��һ��ʱ�䣬�Խ���ҵ���ע���ȵ㣬��������Σ���Ϊ�ư�ȫ���ᶨ��վ���û����ߣ�ͬ�е��������ˣ�������©�����и��١��������о��������Ƴ����õķ��������ͷ������û�������ҵ�����ݡ�

***

��¼��©����������

1��Meltdown©������

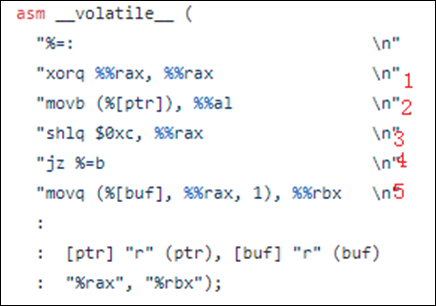

Meltdown��Ӧ©������Ϊ��CVE-2017-5754�����ҵ�繫����©�����ô��룬�������£�

1���˶δ���������CPU�û�̬ģʽ��(cpl=3)����ptrָ��һ���ں˵�ַ�ռ�ĵ�ַ��

2��CPU��ִ��ָ��2ʱ�������Ȱ����ݶ�ȡ��������(��ʱ��û�н���Ȩ���)��

3������CPU������ִ�����ԣ�ִ�в���2��ͬʱ�����漸��ָ��Ҳ����ִ�У���ָ��3��ָ��5�ļ�������Ǹ��� ָ��2��ȡ��������ִ�еġ�

4����CPU��ָ��2����Ȩ���ʱ�ᷢ��һ�������쳣��֮��ִ�е�����ָ��IJ���״̬�ᷢ���ع�����Cache��TLBû�лع����������ƹ���CPU��Ȩ�����ơ�

5���������ñ��ŵ�������̽����Щҳ�汻���ʹ�������ض��Ĵ��볡�����Ϳ����Ʋ���ں˵�ַ�ռ��е������ˡ�

2��Spectre©������

Spectre����Ӧ©�����ţ�CVE-2017-5753/CVE-2017-5715��

1����������£���offset ����array1->lengthʱ������Ĵ�����Զ����ִ�С�

2�����array1->lengthû�б����棬����CPU��֧Ԥ������ԣ�CPU��ǰָ����ˮ��ȴ����������ɣ�ͬʱ������һ��ָ����ˮ���ϣ���һ��ָ�value = array1->data[offset]���ᱻԤ��ִ�С�

3��һ������offset����array1->length��Ԥ��ִ�е�ָ��ͽ�����ᱻ������������ȷ��ָ�����´�����

4����array1->length��array2->lengthû�б�����ʱ��exploit���Էֱ��ȡ array2->data 0x200��0x300ƫ�ƴ������ݣ�ͨ���Ƚ����η��ʵ���ʱ���Ϳ��ƶ�ִ�е�������ָ��Ӷ��ƶϳ�value�ĵ�λֵ�������value��������Խ���ȡ����ֵ�������Ϳ���й¶�����ں˵�ַ�ռ��һλ���Ȼ�Ϳ��Թ�����ܶ�ȡ�����ڴ��ַ��exploit�ˡ�ͨ��������ʱ���̵ģ�˵�������Ѿ������ص��˻��棬��Ҳ��ζ�ŷ�ָ֧�Ԥ��ִ�е��ˡ�

������Ѷ

������Ƶ

��Ʒ����

X

X

����֤��¼

����֤��¼

QQ�˺ŵ�¼

QQ�˺ŵ�¼

���˺ŵ�¼

���˺ŵ�¼